Cybermenaces : mode d’emploi pour les entreprises et collectivités

Comment se protéger des Cybermenaces aux Antilles-Guyane

Une cyberattaque, ce n’est pas un problème d’informaticiens.

C’est un arrêt d’activité.

Des données bloquées. Une réputation en jeu. Des services publics à l’arrêt.

Et parfois, oui, la faillite d’une entreprise.

Pourtant, beaucoup d’organisations dans nos territoires se disent encore que ça n’arrive qu’aux autres.

Que c’est trop complexe à comprendre. Trop cher à anticiper.

Jusqu’au jour où ça arrive.

Alors ce soir, pas de discours théorique. Un mode d’emploi concret : comment comprendre les risques, se préparer sans se ruiner, et réagir sans paniquer quand l’attaque est là.

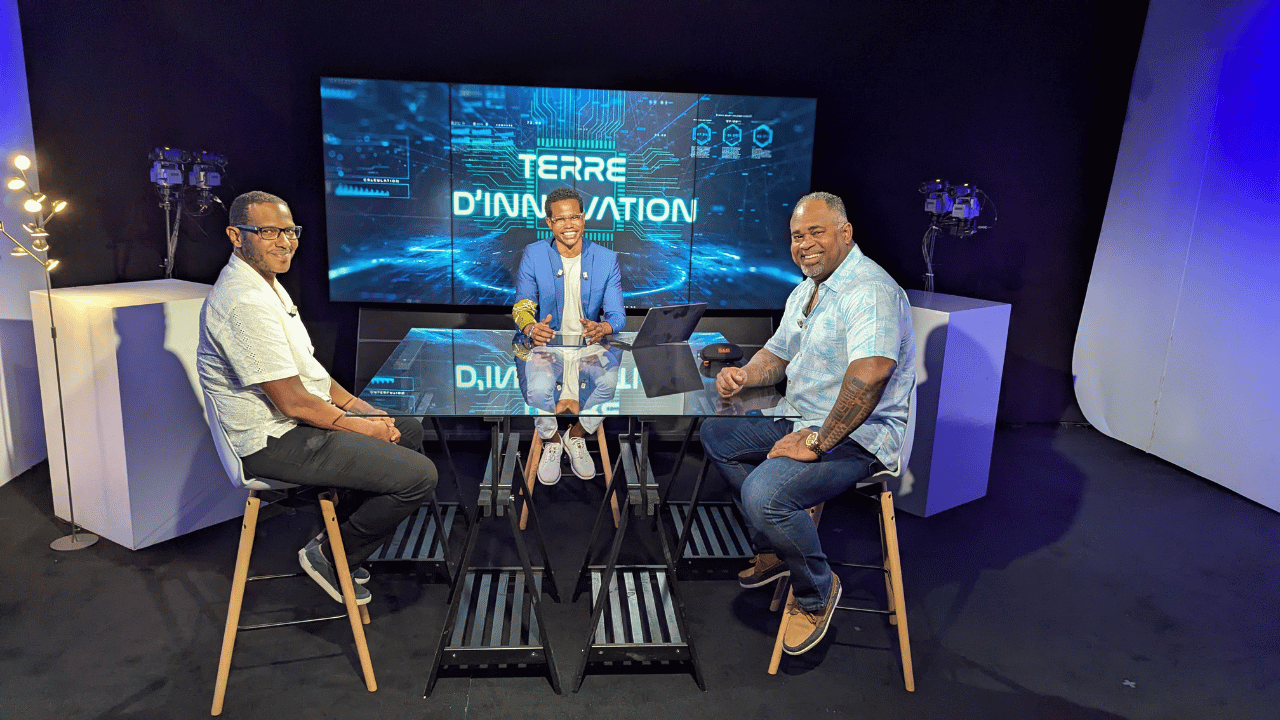

Pour en parler, nous avons reçu deux experts sur le plateau de Terre d’Innovation :

– David TOUCHE, fondateur de TAVITA CYBERSECURITY

– Hervé de CHAVIGNY, Responsable Sécurité des Systèmes d’Information (RSSI) à la CACEM.

Découvrez l’épisode sur Youtube :

- Comprendre la menace : ce qui se passe vraiment lors d’une cyberattaque

- Les rançongiciels : la menace qui paralyse tout

- Se préparer sans se ruiner : la checklist de base

- Budgets : ce que coûte la protection, ce que coûte l’inaction

- Avant la crise : sauvegardes, continuité, bons réflexes

- Le jour J : quoi faire, dans quel ordre, et les erreurs à éviter

- IA et cybersécurité : nouvelles menaces, nouvelles défenses

- Trois actions à lancer dès cette semaine

- Ce qu’il faut retenir

Comprendre la menace : ce qui se passe vraiment lors d’une cyberattaque

Deux experts, deux regards complémentaires

David TOUCHE n’est pas un consultant comme les autres. Ancien militaire de carrière reconverti dans la cybersécurité, il intervient auprès des entreprises et organisations à deux moments clés : en amont, pour évaluer les risques et renforcer les défenses, et en aval, pour aider à repartir après un incident.

Depuis quatre ans, il accompagne des structures en Polynésie française et aux Antilles avec une conviction chevillée au corps, la cybersécurité n’est pas une option, c’est une nécessité vitale.

Hervé de CHAVIGNY, lui, pilote au quotidien la sécurité des systèmes d’information d’une collectivité.

Sa mission : définir les processus, assurer une veille permanente, sensibiliser les agents, et maintenir une vue globale sur l’ensemble du système d’information de la CACEM.

Deux profils différents, mais un diagnostic partagé sur la réalité de la menace dans nos territoires.

Le scénario le plus fréquent : un mail qui semble légitime

La très grande majorité des cyberattaques commence de la même façon : un email qui semble parfaitement normal.

L’expéditeur paraît connu, le contenu est crédible, le ton est professionnel.

Et pourtant, en cliquant sur la pièce jointe ou sur le lien intégré, l’utilisateur déclenche sans le savoir une séquence automatisée.

Un script s’exécute en arrière-plan, traverse les défenses du réseau si le firewall, le pare-feu est mal configuré, et commence à chiffrer les fichiers de l’organisation.

Quelques minutes plus tard, plus rien ne s’ouvre. Les documents Word, les tableurs Excel, les bases de données : tout est verrouillé.

C’est à ce moment précis que la réalité d’une cyberattaque devient tangible.

Dans une collectivité, le maillon faible reste humain

Que l’on soit dans le secteur privé ou public, le constat est identique : la première faille de sécurité, c’est l’humain.

Face à un mail qui crée l’urgence, une facture impayée, un colis bloqué, un problème de compte, l’esprit critique s’efface.

On clique avant de réfléchir. C’est ce que les experts appellent l’ingénierie sociale : exploiter les émotions et les comportements humains plutôt que les failles techniques.

Et avec la montée de l’IA générative, cette ingénierie sociale est devenue redoutablement efficace.

Les messages piégés sont aujourd’hui rédigés dans un français impeccable, personnalisés à partir d’informations récupérées sur les réseaux sociaux, votre entreprise, votre secteur d’activité, votre historique de commandes.

La vraisemblance est totale, et la détection à l’œil nu devient presque impossible sans formation préalable.

> Découvrez notre article : Cybersécurité et protection des données : les grands enjeux à venir

Les rançongiciels : la menace qui paralyse tout

Le rançongiciel, ou ransomware en anglais est devenu la forme d’attaque la plus redoutée des organisations.

Le principe est simple dans sa brutalité : un programme malveillant chiffre l’ensemble de vos données, les rendant totalement inaccessibles.

Imaginez tous vos fichiers avec une extension inconnue que votre ordinateur ne reconnaît plus.

Impossible de les ouvrir.

Impossible de travailler.

Ce qui rend le rançongiciel particulièrement destructeur, c’est qu’il inflige une double peine.

D’un côté, vos fichiers sont verrouillés.

De l’autre, vos données ont déjà été copiées et sont entre les mains des attaquants avant même que vous ne réalisiez ce qui se passe.

Le chiffrement et l’exfiltration se font en parallèle.

« Le hacker vous dit : vos données sont entre mes mains, je vous en donne un échantillon comme preuve. Si vous voulez rentrer en contact avec moi, voici l’identifiant. » — David TOUCHE

La réalité de la cybercriminalité en 2026 a atteint un niveau de professionnalisation déconcertant.

Des groupes organisés fonctionnent comme de véritables franchises : numéro de dossier client, service de négociation, délais de paiement.

Ce n’est plus de l’amateurisme, c’est une industrie.

Se préparer sans se ruiner : la checklist de base

La sensibilisation : 60 % du travail de protection

Face à cette réalité, le premier réflexe est souvent de penser technologie : firewall, antivirus, SOC.

Mais David TOUCHE remet les choses dans l’ordre : la sensibilisation représente 60 % de la protection.

Et c’est aussi l’investissement le plus accessible, même pour une petite structure.

Concrètement, savoir détecter un mail piégé passe par quelques réflexes simples.

L’adresse email de l’expéditeur mérite toujours un second regard : les attaquants créent des adresses quasi identiques aux originales, avec un caractère modifié, un domaine légèrement différent.

La qualité rédactionnelle du message, même si elle s’est améliorée avec l’IA, peut encore trahir certains envois malveillants.

Et surtout, tout message qui crée une urgence artificielle ou joue sur la peur doit immédiatement déclencher la méfiance.

Les campagnes de phishing simulé : apprendre par l’expérience

La CACEM a développé une approche pédagogique qui a fait ses preuves : des campagnes de mails simulés, accompagnées de petites vidéos interactives et de questionnaires sous forme de jeu.

L’objectif est de faire entrer l’information par la pratique plutôt que par la théorie.

Mais la méthode la plus efficace reste la plus directe : envoyer de vrais faux mails piégés aux collaborateurs, à leur insu.

Ceux qui cliquent sont immédiatement orientés vers une formation courte.

Le choc est réel, l’apprentissage immédiat, et le comportement change durablement.

Hervé de CHAVIGNY confirme que cette approche réduit significativement le taux de clics sur des mails suspects dans le temps.

Budgets : ce que coûte la protection, ce que coûte l’inaction

Des ordres de grandeur accessibles

La question du budget est souvent celle qui bloque les dirigeants de TPE/PME. Pourtant, les chiffres sont moins effrayants qu’on ne l’imagine, surtout comparés au coût d’une attaque réussie.

Un audit de sécurité initial, la première étape pour savoir où on en est, coûte entre 500 et 1 500 euros par jour selon la taille de la structure et la complexité de l’infrastructure.

La tranche médiane se situe autour de 800 euros par jour. Pour une petite entreprise, une à deux journées d’audit suffisent souvent pour avoir une vision claire de l’existant.

Pour un accompagnement continu en maintenance de condition de sécurité, les tarifs démarrent autour de 300 à 500 euros par mois pour une TPE.

L’expert gère à distance la sécurité du parc informatique, des serveurs et des équipements réseau. Le client n’a rien à gérer.

L’open source : une piste sous-estimée

David TOUCHE insiste sur un point souvent ignoré : de nombreux outils de cybersécurité performants sont disponibles en open source.

Des solutions développées par des communautés ou des constructeurs proposant une version gratuite peuvent, bien installées et bien configurées, offrir un niveau de protection très sérieux pour une fraction du coût des solutions commerciales.

Avec l’accompagnement d’un expert pour l’installation et la configuration, une petite structure peut se protéger efficacement pour un budget maîtrisé.

À mettre en regard du coût réel d’une attaque : arrêt d’activité, perte de données, atteinte à la réputation, coûts de reprise, sans compter le stress humain que cela génère dans les équipes.

Avant la crise : sauvegardes, continuité, bons réflexes

La règle des trois sauvegardes

Si une seule chose devait être retenue de cet épisode, ce serait celle-là : les sauvegardes sont la dernière ligne de défense.

Et elles sont trop souvent négligées, incomplètes, ou jamais testées.

David TOUCHE recommande la règle du 3-2-1 : trois copies des données, sur deux supports différents (un NAS, un cloud, un disque dur externe), dont une copie externalisée et idéalement immuable, c’est-à-dire qu’on ne peut ni modifier ni altérer.

La CACEM a mis en place exactement ce type de sauvegarde : externalisée, hébergée sur un site distinct, non modifiable.

Mais avoir des sauvegardes ne suffit pas. Il faut les tester régulièrement.

Une fois par mois, restaurer une application critique dans un environnement isolé pour vérifier que tout fonctionne.

Trop d’organisations découvrent le jour de la crise que leurs sauvegardes ne sont pas restaurables, parce qu’elles n’ont jamais été testées.

Le SOC : une surveillance permanente accessible aux collectivités

La CACEM s’appuie sur un SOC, Centre de Sécurité Opérationnelle, externalisé. Concrètement, des agents logiciels installés sur les postes et les équipements réseau remontent en permanence des données d’activité.

Ces données sont analysées en temps réel, avec l’appui de l’IA, pour détecter les comportements anormaux, les tentatives d’intrusion, les failles potentielles, avant même qu’une attaque ne se déclenche pleinement.

Pour une collectivité dotée de ressources internes, Hervé de CHAVIGNY est clair : même avec une équipe compétente en interne, s’appuyer sur des solutions externes de surveillance est une nécessité, pas un luxe.

> Découvrez l’article : La cybersécurité pour les petites et moyennes entreprises en Martinique et en Outremer

Le jour J : quoi faire, dans quel ordre, et les erreurs à éviter

Ne pas éteindre, débrancher

Quand une attaque est détectée, le réflexe instinctif est d’éteindre l’ordinateur.

C’est précisément ce qu’il ne faut pas faire. En éteignant le poste, on efface des traces précieuses qui permettront de comprendre comment l’attaque s’est produite, par où elle est entrée, et jusqu’où elle est allée.

Le bon réflexe : débrancher le câble réseau ou désactiver le Wi-Fi, sans toucher à la machine.

L’isoler du réseau pour stopper la propagation, tout en préservant l’état du système pour l’analyse forensique.

Cela suppose d’avoir sensibilisé les équipes en amont, beaucoup de collaborateurs ne savent même pas où est branché le câble réseau de leur poste.

Payer ou ne pas payer la rançon ?

La question est inévitable, et la réponse théorique est simple : on ne paie pas.

Payer finance les groupes criminels, n’offre aucune garantie de récupérer ses données, et peut même attirer de nouvelles attaques sur une cible identifiée comme solvable.

Mais la réalité de terrain est plus nuancée. David TOUCHE le reconnaît sans détour : quand une organisation n’a aucune sauvegarde et que la survie de l’activité est en jeu, la négociation avec les attaquants devient parfois l’unique option.

Une raison de plus pour ne jamais attendre d’être attaqué pour mettre les sauvegardes en place.

> Découvrez l’article : Usurpation d’identité, Piratage, Virus : Comment bien se protéger ?

IA et cybersécurité : nouvelles menaces, nouvelles défenses

L’IA au service des attaquants

L’IA générative a changé la donne côté offensif. Elle permet de rédiger des mails de phishing parfaitement rédigés, personnalisés, sans faute d’orthographe, adaptés au secteur d’activité de la cible.

Elle permet aussi d’automatiser la recherche d’informations sur les cibles via les réseaux sociaux, de générer des deepfakes audio ou vidéo pour usurper l’identité de dirigeants, et d’accélérer considérablement le travail des groupes malveillants.

La barrière à l’entrée pour lancer une cyberattaque sophistiquée n’a jamais été aussi basse.

Ce qui nécessitait auparavant des compétences techniques pointues est aujourd’hui accessible à des acteurs malveillants sans formation spécifique.

L’IA comme outil de défense

Mais l’IA joue aussi un rôle croissant côté défensif. Les SOC modernes l’utilisent pour analyser en temps réel des volumes massifs de données de log, détecter des patterns anormaux invisibles à l’œil humain, et alerter les équipes de sécurité avant que l’attaque ne se propage.

Des comportements inhabituels, un utilisateur qui accède à des fichiers inhabituels à 3h du matin, un transfert massif de données vers un serveur inconnu peuvent être détectés et bloqués automatiquement.

L’IA ne remplace pas les experts humains, mais elle multiplie leur capacité à surveiller et à réagir.

La vraie vigilance est de ne pas lui accorder une confiance aveugle : elle réduit les risques, elle ne les élimine pas.

Trois actions à lancer dès cette semaine

À la fin de l’émission, nous avons demandé à nos deux experts de résumer leur conseil en trois actions concrètes, applicables immédiatement.

Mots de passe robustes et longs

La recommandation minimale est aujourd’hui de 14 caractères, avec une combinaison de majuscules, minuscules, chiffres et caractères spéciaux.

Et surtout, un mot de passe différent pour chaque service.

Pour gérer cette complexité sans tout retenir de tête, un gestionnaire de mots de passe comme Dashlane, Keepass ou Logpass (pour ceux qui privilégient des solutions hébergées en Europe) devient indispensable.

Activer la double authentification (MFA) partout

C’est la mesure de sécurité la plus efficace pour protéger les accès, même si un mot de passe est compromis.

Une application comme Google Authenticator permet de générer des codes temporaires pour valider chaque connexion.

Simple à mettre en place, redoutablement efficace.

Tester ses sauvegardes maintenant

Pas dans six mois. Maintenant. Vérifier qu’elles existent, qu’elles sont à jour, et surtout qu’elles sont restaurables.

Une sauvegarde non testée est une sauvegarde dont on ne connaît pas la fiabilité et c’est précisément dans les moments de crise qu’on ne peut pas se permettre les mauvaises surprises.

Ce qu’il faut retenir

La cybersécurité n’est pas réservée aux grandes entreprises dotées de DSI et de budgets conséquents.

Elle concerne toute organisation qui traite des données, gère des services, ou dépend d’un système informatique, ce qui, aujourd’hui, concerne à peu près tout le monde.

Le bon réflexe, ce n’est pas d’attendre d’être attaqué pour réagir.

C’est de former ses équipes, tester ses sauvegardes, sécuriser ses accès et s’appuyer sur des experts pour aller plus loin selon les moyens disponibles.

Pour les dirigeants qui souhaitent mieux comprendre comment l’IA transforme leur environnement professionnel y compris les risques qu’elle introduit awitec propose des formations adaptées aux réalités des entreprises ultramarines, comme la formation Gagnez 2 heures au quotidien avec l’IA ou la Sensibilisation à l’IA Générative en format atelier intra-entreprise, pour aider les équipes à adopter une posture éclairée et responsable face à ces nouveaux outils.

Cet article vous a plu ?

Découvrez nos autres articles de l’émission Terre d’Innovation :

EDF : S’engager pour l’innovation dans nos territoires | Épisode 26

EDF : S’engager pour l’innovation dans nos territoiresEDF s'engage pour l'innovation dans nos territoires : le Prix EDF Pulse Antilles-Guyane Dans nos territoires insulaires, l'innovation n'est pas un plus. C'est souvent une réponse directe à des...

Développer des applications et des sites web avec l’IA Générative | Épisode 25

Développer des applications et des sites web avec l’IA GénérativeDévelopper des applications avec l'IA Générative : de BabyPoom à Lookio.ai, le témoignage d'un développeur qui a connu l'avant et l'après Développer une application ou un site web, ça a...

Quelles innovations en cours et à venir pour le Grand Port de Martinique | Épisode 24

Quelles innovations en cours et à venir pour le Grand Port de MartiniqueGrand Port Maritime de la Martinique : smart grid, solaire flottant et autonomie énergétique à l'horizon 2035 En Martinique, il existe un outil de notre quotidien que l'on...

SARA, le défi d’une énergie plus respectueuse de l’environnement | Épisode 23

SARA, le défi d'une énergie plus respecteuse de l'environnementSARA : la raffinerie des Antilles-Guyane innove pour une énergie plus respectueuse de l'environnement Pendant longtemps, lorsqu'on parlait d'énergie aux Antilles-Guyane, on pensait avant...

Entrepreneuriat des femmes : focus sur des initiatives d’accompagnement en Martinique | Épisode 22

Entrepreneuriat des femmes : focus sur des initiatives d'accompagnement en MartiniqueEntrepreneuriat féminin en Martinique : L.I.L.A.S et Colab FWI cassent les stéréotypes Pourquoi les structures d'accompagnement dédiées à l'entrepreneuriat féminin...

Inovagro : Le cluster pour l’innovation agroalimentaire en Martinique | Épisode 21

Inovagro : Le cluster pour l'innovation agroalimentaire en MartiniqueInovagro : le cluster qui révolutionne l'agroalimentaire en Martinique par l'innovation collective Et si l'innovation en Martinique ne venait pas uniquement des startups...